المقدمة

في عالمنا الرقمي المتسارع، أصبحت البرمجيات عصب الحياة الحديثة، تدعم كل شيء من الاتصالات الشخصية إلى البنية التحتية الحيوية، مروراً بالقطاعات المالية، الصحية، الصناعية، وحتى الدفاعية. ومع هذا الاعتماد المتزايد والمتشعب، تتصاعد أهمية الجانب الأمني في عملية تطوير البرمجيات بشكل لم يسبق له مثيل. لم يعد الأمن مجرد ميزة إضافية أو مرحلة أخيرة في دورة حياة المنتج، بل أصبح ركيزة أساسية يجب دمجها في كل خطوة من خطوات التطوير. إن إهمال الأمن في أي مرحلة من مراحل دورة حياة تطوير البرمجيات (SDLC) يمكن أن يؤدي إلى عواقب وخيمة ومدمرة، تتجاوز مجرد الخسائر المالية المباشرة لتشمل فقدان ثقة العملاء، والإضرار الذي لا يمكن إصلاحه بالسمعة، والمساءلة القانونية والتنظيمية الصارمة، وصولاً إلى تهديد استمرارية الأعمال بأكملها. يهدف هذا المقال إلى التعمق في المشاكل الجوهرية والآثار المدمرة الناجمة عن إهمال الجانب الأمني في تطوير البرمجيات، مع التأكيد على أهمية تبني ثقافة أمنية شاملة ودمج الممارسات الأمنية كجزء لا يتجزأ من كل خطوة في عملية التطوير، بدءاً من التصميم وحتى النشر والصيانة. سنستعرض المخاطر، العواقب، وأفضل الممارسات، مدعومة بإحصائيات حديثة وحالات دراسية لتوضيح حجم التحدي وأهمية الحلول الاستباقية.

مخاطر إهمال الأمن في دورة حياة تطوير البرمجيات

يُعد إهمال الجانب الأمني في أي مرحلة من مراحل دورة حياة تطوير البرمجيات (SDLC) بمثابة ترك أبواب خلفية مفتوحة للمهاجمين، مما يفتح الباب أمام مجموعة واسعة من التهديدات السيبرانية. تتجلى هذه المخاطر في عدة جوانب رئيسية، كل منها يمثل نقطة ضعف محتملة يمكن استغلالها:

1. مرحلة التخطيط والتصميم (Planning & Design)

•الثغرات الأمنية في التصميم المعماري: عندما لا يتم دمج اعتبارات الأمان في مرحلة التصميم الأولية، قد يتم بناء النظام على أسس ضعيفة أمنياً. على سبيل المثال، قد يؤدي عدم التفكير في نموذج التهديد (Threat Modeling) إلى تصميم نظام يفشل في حماية البيانات الحساسة بشكل كافٍ، أو يفشل في التعامل مع سيناريوهات الهجوم الشائعة. هذا يعني أن تصحيح هذه الثغرات لاحقاً سيكون أكثر صعوبة وتكلفة، وقد يتطلب إعادة هيكلة جذرية .

•متطلبات أمنية غير واضحة أو غائبة: عدم تحديد المتطلبات الأمنية بوضوح في بداية المشروع يؤدي إلى تطوير برمجيات لا تلبي المعايير الأمنية الأساسية، مما يجعلها عرضة للهجمات منذ لحظة إطلاقها.

2. مرحلة الترميز والتطوير (Coding & Development)

•الأخطاء البرمجية ونقاط الضعف الشائعة: تُعد الأخطاء في كتابة الكود المصدر الرئيسي للعديد من الثغرات الأمنية. تشمل هذه الثغرات، على سبيل المثال لا الحصر، حقن SQL (SQL Injection) التي تسمح للمهاجمين بالتحكم في قواعد البيانات، والبرمجة النصية عبر المواقع (Cross-Site Scripting - XSS) التي تمكن من حقن تعليمات برمجية خبيثة في صفحات الويب، وتجاوز سعة المخزن المؤقت (Buffer Overflow) الذي يمكن أن يؤدي إلى تنفيذ تعليمات برمجية عشوائية. هذه الثغرات تستغل عادة للوصول غير المصرح به، سرقة البيانات، أو تعطيل الأنظمة .

•إهمال تحديث المكتبات والمكونات الخارجية: تعتمد معظم البرمجيات الحديثة بشكل كبير على مكتبات ومكونات مفتوحة المصدر أو تابعة لجهات خارجية. إهمال تحديث هذه المكونات أو عدم فحصها أمنياً يمكن أن يُدخل ثغرات معروفة (CVEs) إلى النظام، مما يجعلها هدفاً سهلاً للمهاجمين. تُظهر الإحصائيات أن جزءاً كبيراً من الهجمات السيبرانية يستغل ثغرات في مكونات الطرف الثالث .

•ضعف آليات المصادقة والترخيص: قد يؤدي التصميم السيئ لآليات التحقق من الهوية والصلاحيات إلى السماح للمستخدمين غير المصرح لهم بالوصول إلى بيانات حساسة أو وظائف غير مخصصة لهم. أمثلة على ذلك تشمل كلمات المرور الضعيفة، أو عدم وجود مصادقة متعددة العوامل (MFA)، أو أخطاء في إدارة الجلسات.

3. مرحلة الاختبار (Testing)

•عدم كفاية الاختبارات الأمنية: الاعتماد فقط على الاختبارات الوظيفية دون إجراء اختبارات أمنية شاملة (مثل اختبار الاختراق Penetration Testing، تحليل الثغرات Vulnerability Analysis، واختبار أمان التطبيقات الثابتة والديناميكية SAST/DAST) يعني أن العديد من نقاط الضعف قد تمر دون اكتشاف حتى بعد نشر البرمجيات. هذا النقص في الاختبارات الأمنية يترك الأنظمة عرضة للهجمات بعد إطلاقها.

4. مرحلة النشر والصيانة (Deployment & Maintenance)

•التكوينات الخاطئة (Misconfigurations): حتى البرمجيات الآمنة يمكن أن تصبح عرضة للخطر بسبب التكوينات الخاطئة في بيئة النشر، مثل فتح منافذ غير ضرورية، أو استخدام إعدادات افتراضية ضعيفة، أو عدم تطبيق سياسات أمان الشبكة بشكل صحيح.

•غياب التدريب والتوعية الأمنية للمطورين: إذا لم يكن المطورون على دراية بأفضل ممارسات البرمجة الآمنة وأحدث التهديدات، فمن المرجح أن يرتكبوا أخطاء أمنية أثناء عملية التطوير. الخطأ البشري لا يزال أحد أكبر التهديدات الأمنية، حيث يشير تقرير IBM لعام 2025 إلى أن الإهمال البشري يمثل نسبة كبيرة من أسباب اختراقات البيانات .

توضح هذه المخاطر أن الأمن يجب أن يكون جزءاً لا يتجزأ من كل مرحلة في دورة حياة تطوير البرمجيات، وليس مجرد إضافة لاحقة.

عواقب الإهمال الأمني

تتجاوز عواقب إهمال الجانب الأمني في تطوير البرمجيات مجرد المشاكل التقنية لتشمل تأثيرات واسعة النطاق على الشركات والأفراد على حد سواء. إن التهاون في تطبيق معايير الأمن يفتح الباب أمام سلسلة من التداعيات السلبية التي قد تهدد وجود المؤسسات واستقرارها. من أبرز هذه العواقب:

1. اختراقات البيانات (Data Breaches) والخسائر المالية

تُعد اختراقات البيانات من أخطر العواقب وأكثرها شيوعاً، حيث يمكن أن تؤدي إلى سرقة معلومات حساسة للعملاء (مثل البيانات الشخصية، معلومات بطاقات الائتمان) أو بيانات ملكية للشركة (مثل الأسرار التجارية، خطط الأعمال). هذه الاختراقات لا تسبب خسائر مالية مباشرة فحسب، بل تؤدي أيضاً إلى فقدان ثقة العملاء والإضرار بسمعة الشركة .

إحصائيات وحالات دراسية:

•التكلفة العالمية: وفقاً لتقرير IBM "Cost of a Data Breach Report 2025"، بلغ متوسط التكلفة العالمية لاختراق البيانات 4.44 مليون دولار أمريكي في عام 2025، على الرغم من انخفاض طفيف عن عام 2024، إلا أنها لا تزال تمثل عبئاً مالياً هائلاً على الشركات .

•القطاعات الأكثر تضرراً: تظهر التقارير أن قطاعات مثل الرعاية الصحية والمالية والتكنولوجيا هي الأكثر عرضة وتضرراً من اختراقات البيانات، نظراً لحساسية البيانات التي تتعامل معها.

•حالات بارزة: شهد عام 2025 العديد من الحوادث الأمنية البارزة، مثل اختراق شبكة المراقبة الصينية الذي كشف عن 4 مليارات سجل، وحادثة Snowflake التي أثرت على العديد من الشركات . هذه الحوادث تسلط الضوء على مدى انتشار وتأثير هذه الاختراقات.

تتضمن الخسائر المالية الناتجة عن الاختراقات تكاليف التحقيق في الحادث، وإصلاح الأنظمة المتضررة، ودفع الغرامات التنظيمية، والتعويضات للعملاء المتضررين، بالإضافة إلى تكاليف العلاقات العامة لإدارة الأزمة.

2. الإضرار بالسمعة وفقدان الثقة

بمجرد تعرض الشركة لاختراق أمني، تتأثر سمعتها بشكل كبير، مما يؤدي إلى فقدان ثقة العملاء والشركاء والمستثمرين. قد يستغرق الأمر سنوات لإعادة بناء هذه الثقة، وقد لا تعود الشركة إلى مكانتها السابقة أبداً. في السوق التنافسي اليوم، تُعد السمعة الطيبة أحد الأصول الأكثر قيمة للشركة، وفقدانها يمكن أن يكون مدمراً.

3. المساءلة القانونية والتنظيمية

تخضع الشركات لقوانين ولوائح صارمة تتعلق بحماية البيانات والخصوصية، مثل اللائحة العامة لحماية البيانات (GDPR) في أوروبا، وقانون كاليفورنيا لخصوصية المستهلك (CCPA) في الولايات المتحدة، والعديد من القوانين المحلية والدولية الأخرى. يمكن أن يؤدي عدم الامتثال لهذه اللوائح إلى غرامات باهظة ودعاوى قضائية جماعية، مما يزيد من الأعباء المالية والقانونية على الشركة .

4. تعطيل العمليات التجارية وفقدان الإنتاجية

قد تتسبب الهجمات السيبرانية، مثل هجمات برامج الفدية (Ransomware) أو هجمات حجب الخدمة الموزعة (DDoS)، في تعطيل الخدمات والعمليات التجارية الأساسية. هذا التعطيل يمكن أن يؤدي إلى توقف الإنتاج، خسارة الإيرادات، وتكاليف استعادة الأنظمة، مما يؤثر بشكل مباشر على الأداء التشغيلي للشركة.

5. التجسس الصناعي وسرقة الملكية الفكرية

يمكن للمهاجمين استغلال الثغرات الأمنية لسرقة الأسرار التجارية، والتصاميم، والابتكارات، وقوائم العملاء، وغيرها من أشكال الملكية الفكرية. هذا النوع من الهجمات يمكن أن يقوض الميزة التنافسية للشركة، ويؤدي إلى خسائر استراتيجية طويلة الأمد.

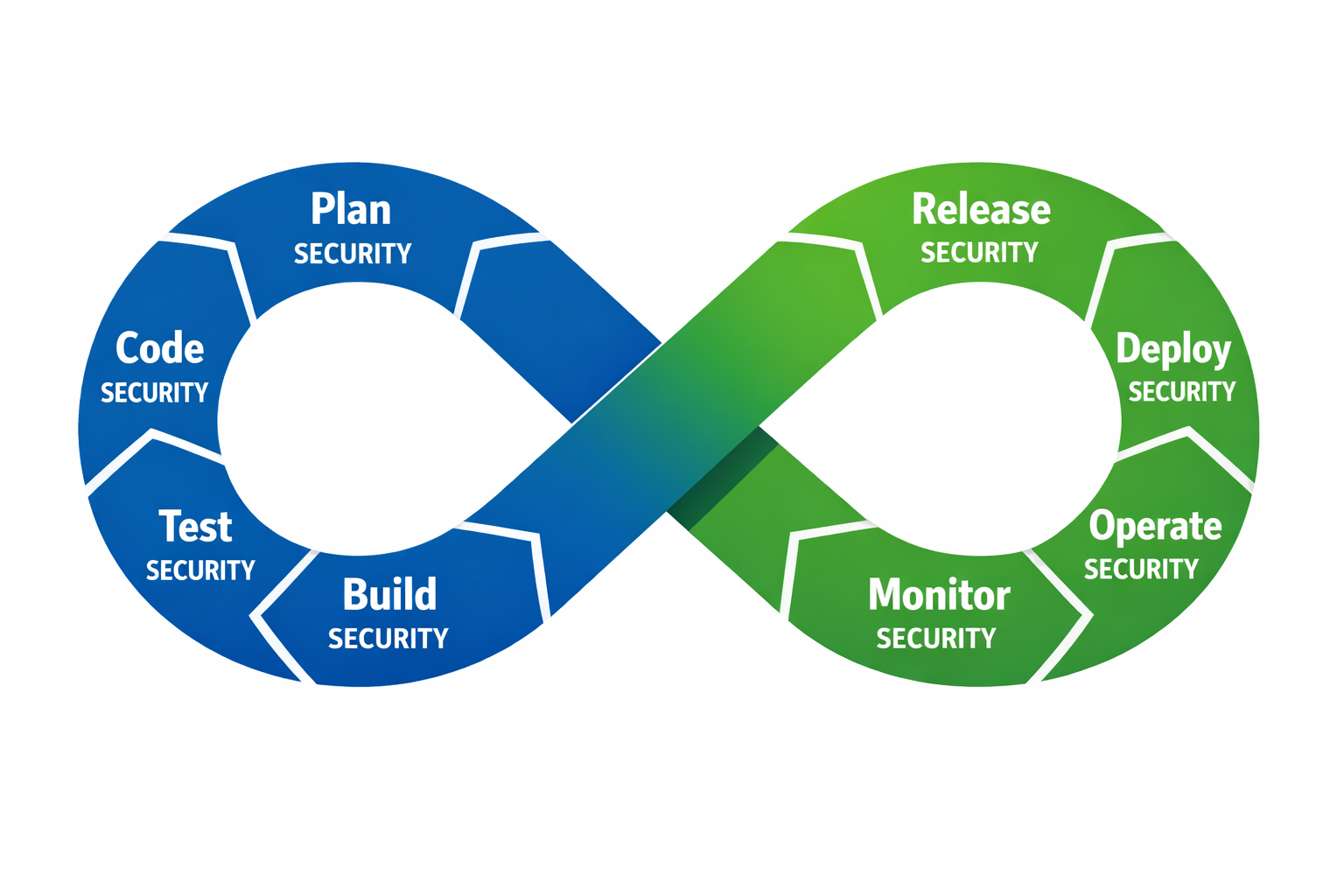

أهمية دمج الأمن في تطوير البرمجيات (DevSecOps)

لمواجهة التحديات الأمنية المتزايدة والآثار المدمرة لإهمال الأمن، ظهر مفهوم DevSecOps كنهج حيوي واستراتيجي يدمج الأمن في كل مرحلة من مراحل دورة حياة تطوير البرمجيات (SDLC)، بدلاً من اعتباره مرحلة لاحقة أو مجرد إضافة. يهدف هذا النهج إلى جعل الأمن مسؤولية مشتركة بين جميع أصحاب المصلحة، من المطورين إلى فرق العمليات، مما يخلق ثقافة أمنية متكاملة. تشمل أهمية دمج الأمن من خلال DevSecOps ما يلي:

1. اكتشاف الثغرات مبكراً وتقليل التكاليف

يتيح دمج الأمن في المراحل الأولى من التطوير (Shift Left Security) اكتشاف الثغرات الأمنية وتصحيحها في وقت مبكر جداً. أظهرت الدراسات أن تكلفة إصلاح الثغرة الأمنية تزداد بشكل كبير كلما تأخر اكتشافها في دورة حياة التطوير. فإصلاح ثغرة في مرحلة التصميم يكلف أقل بكثير من إصلاحها بعد النشر في بيئة الإنتاج .

2. تقليل المخاطر وتحسين المرونة

من خلال تطبيق ممارسات أمنية صارمة في كل خطوة، يتم تقليل سطح الهجوم (Attack Surface) وتقليل احتمالية وقوع اختراقات أمنية. يعزز DevSecOps من مرونة الأنظمة وقدرتها على الصمود أمام الهجمات، مما يقلل من وقت التوقف عن العمل والخسائر المحتملة.

3. تحسين جودة البرمجيات

البرمجيات الآمنة هي بالضرورة برمجيات ذات جودة أعلى. دمج الأمن يعزز المتانة والموثوقية العامة للمنتج، حيث يتم بناء البرمجيات على أسس قوية ومقاومة للعيوب الأمنية والتشغيلية.

4. الامتثال التنظيمي وتجنب الغرامات

يساعد دمج الأمن الشركات على الامتثال للمتطلبات القانونية والتنظيمية المتزايدة المتعلقة بحماية البيانات والخصوصية. من خلال دمج الضوابط الأمنية في عملية التطوير، يمكن للشركات تجنب الغرامات الباهظة والعقوبات القانونية المرتبطة بعدم الامتثال .

5. تعزيز ثقة العملاء والميزة التنافسية

عندما يدرك العملاء أن المنتج تم تطويره مع مراعاة أعلى معايير الأمان، تزداد ثقتهم في الشركة ومنتجاتها. في سوق تنافسي، يمكن أن يكون السجل الأمني القوي ميزة تنافسية حاسمة تجذب العملاء وتحافظ عليهم.

6. بناء ثقافة أمنية شاملة

يشجع DevSecOps على بناء ثقافة أمنية قوية داخل المؤسسة، حيث يصبح الأمن جزءاً لا يتجزأ من عقلية كل فرد مشارك في عملية التطوير. هذا يعني أن المطورين، ومهندسي العمليات، وفرق الأمن يعملون معاً بشكل تعاوني لضمان أمان البرمجيات من البداية إلى النهاية .

أفضل الممارسات لدمج الأمن في تطوير البرمجيات

لتحقيق أقصى استفادة من نهج DevSecOps وضمان تطوير برمجيات آمنة، يجب على المؤسسات تبني مجموعة من أفضل الممارسات:

•نمذجة التهديدات (Threat Modeling): يجب إجراء نمذجة للتهديدات في مرحلة التصميم لتحديد نقاط الضعف المحتملة ووضع استراتيجيات التخفيف قبل كتابة أي سطر من التعليمات البرمجية.

•تحليل الكود الثابت (Static Application Security Testing - SAST): استخدام أدوات SAST لتحليل الكود المصدري تلقائياً بحثاً عن الثغرات الأمنية في وقت مبكر من دورة التطوير.

•تحليل الكود الديناميكي (Dynamic Application Security Testing - DAST): إجراء اختبارات DAST على التطبيقات قيد التشغيل لتحديد الثغرات التي قد لا تظهر في الكود المصدري وحده.

•إدارة مكونات الطرف الثالث (Software Composition Analysis - SCA): فحص المكتبات والمكونات مفتوحة المصدر والتابعة لجهات خارجية بحثاً عن الثغرات الأمنية المعروفة وتحديثها بانتظام.

•اختبار الاختراق (Penetration Testing): إجراء اختبارات اختراق منتظمة لمحاكاة الهجمات الحقيقية وتحديد نقاط الضعف التي قد يستغلها المهاجمون.

•التدريب والتوعية الأمنية المستمرة: توفير تدريب مستمر للمطورين وفرق العمليات حول أفضل ممارسات البرمجة الآمنة، وأحدث التهديدات، وكيفية تجنب الأخطاء الأمنية الشائعة.

•الأتمتة الأمنية: أتمتة أكبر قدر ممكن من عمليات الأمن، مثل الفحص الأمني والاختبارات، لضمان الكفاءة والاتساق.

•المراقبة المستمرة (Continuous Monitoring): مراقبة الأنظمة والتطبيقات بشكل مستمر بعد النشر لاكتشاف أي أنشطة مشبوهة أو ثغرات أمنية جديدة والاستجابة لها بسرعة.

الخلاصة

في الختام، يتضح بشكل جلي أن إهمال الجانب الأمني في تطوير البرمجيات لم يعد خياراً يمكن التسامح معه، بل هو قرار استراتيجي محفوف بالمخاطر يمكن أن يؤدي إلى عواقب وخيمة ومدمرة على الصعيد المالي، والسمعة، والقانوني. إن التهديدات السيبرانية في تطور مستمر، وتكاليف الاختراقات في ارتفاع، مما يجعل الاستثمار في الأمن ليس مجرد تكلفة، بل هو استثمار حيوي في استمرارية الأعمال وثقة العملاء. إن دمج الأمن كجزء لا يتجزأ من دورة حياة تطوير البرمجيات، من خلال تبني منهجيات مثل DevSecOps، أصبح ضرورة حتمية في المشهد الرقمي الحالي. من خلال الاستثمار في التدريب الأمني للمطورين، وتطبيق أفضل الممارسات مثل نمذجة التهديدات والأتمتة الأمنية، وإجراء اختبارات أمنية شاملة، يمكن للمؤسسات بناء برمجيات قوية وآمنة لا تحمي بياناتها وعملائها فحسب، بل تعزز أيضاً من مكانتها التنافسية في السوق وتضمن استدامتها في مواجهة التحديات المستقبلية.

المراجع

[1] The Importance of Security in the Software Development Lifecycle -

[2] 10 Consequences of Not Implementing Security in SDLC Phases -

[3] سلسلة توريد البرمجيات الآمنة: الدروس والتنبؤات لعام 2025 -

[4] مديرو أمن المعلومات يدرجون الخطأ البشري على رأس قائمة مخاطر ... -

[5] أهم 16 مشكلة أمنية سحابة - المخاطر والتهديدات والتحديات -

[6] Cost of a Data Breach Report 2025 - IBM -

[7] Secure Software Development Lifecycle Cannot Achieve its Purpose ... -

[8] ما المقصود بالتطوير والأمن والعمليات (Devsecops)؟ -

[9] دليل شامل لأساسيات DevSecOps وأهميته ومبادئه. -

[10] Breakdown of IBM's Cost of a Data Breach Report 2025 -

[11] Key Insights from IBM’s 2025 Cost of a Data Breach Report -

[12] 27 Biggest Data Breaches Globally (+ Lessons) 2025 - Huntress -

[13] Top Threats 2025 | 8 Real-World Cybersecurity Breaches | CSA -